OpenClaw 2026.3 実践アドバンス:新バージョンのコア機能とベストプラクティス

午前3時、私はターミナルで半分実行された OpenClaw のタスクを見つめながら、「なぜまたプラグインの設定でエラーが出るんだ」と独り言を言っていました。先月まで旧バージョンのサンドボックスの権限問題で頭を抱えていたのに、いつの間にか 2026.3 バージョンがリリースされていました——公式には「史上最大のアップデート」で、200 以上のバグ修正が含まれているとのこと。

正直なところ、最初は信じていませんでした。バージョン番号がこれほど大きく跳ね上がると、ただ皮を替えただけではないかと疑いたくなります。しかし、更新後に最初に行ったのは、以前トラブルが多かったマルチモデルルーティングタスクの実行でした。結果、スムーズにパスしました。その感覚は、数ヶ月間詰まっていた配管が突然開通したかのようでした。

この記事は OpenClaw シリーズの第 34 篇であり、2026.3 バージョンの集中整理でもあります。読み終える頃には、ContextEngine エンジンの使い方、プラグインシステムが Skills から Bundle 3層アーキテクチャへアップグレードされた際の設定方法、そしてサンドボックスバックエンドが多様化した後にどれを選択すべきかが理解できているはずです。もしあなたが ChatGPT や Claude から移行してきたのであれば、この記事は実践的なポイントを素早く把握するのに役立ちます。

一、バージョン概要 — 2026.3 がもたらしたもの

まずはデータを見てみましょう。v2026.3.7-beta.1 という単一のバージョンだけで 200 以上のバグを修正しており、その後のパッチによる累積は含まれていません。公式の CHANGELOG は約 15,000 ワードに及び、私が読み終えた後にまとめた主な方向性は以下の通りです:

ContextEngine エンジンのアップグレード。以前の OpenClaw のコンテキスト管理は比較的「愚直」で、与えられた分だけ消費し、耐えられるかどうかはモデルの機嫌次第でした。新バージョンでは「インテリジェント・トリミング」のようなメカニズムが追加され、現在のタスクに真に必要な情報を自動的に識別し、残りの情報を一時的に保留します。私のテストでは、同じ 50 ターンの複雑な対話タスクで、コンテキストの占有率が約 30% 低下しました。

プラグイン体系の再構築。ここが最大の変化で、従来の Skills 単層構造から Bundle + Provider + Plugin の 3層構造に変更されました。簡単に言えば、プラグインがより「モジュール化」されたということです。以前は、あるスキルを Codex から Claude へ移行する場合、大量の設定変更が必要でした。現在は Provider を変更するだけで、コアロジックはそのまま維持できます。第 3 章でこの設定方法について詳しく説明します。

サンドボックスバックエンドの多様化。以前は基本的に Docker に固定されていましたが、現在は OpenShell(mirror モードと remote モードをサポート)と SSH sandbox が追加されました。もしあなたが Mac ユーザーであったり、Docker をインストールしたくないのであれば、OpenShell mirror モードが優れた選択肢となります。ローカルシェルを直接使用するため、起動速度が非常に高速です。

人間と AI のコラボレーションワークフローの強化。これは非常に興味深い点です。新バージョンは単なる「完全自動化」の発想ではなく、human-in-the-loop(人間が介入するループ)を強調しています。端的に言えば、AI が途中で停止し、「これで正しいですか?」と尋ねてくる機能です。あなたが確認してから続行します。最初は不要な機能だと思いましたが、何度か使ってみると、確かにミスを大幅に減らせることに気づきました。

また、見落とされがちなポイントとして、SELinux の自動検出が挙げられます。CentOS や RHEL を使用している場合、以前はサンドボックスの設定で権限の問題が発生することがありましたが、現在は自動的に検出して設定の提案を行ってくれます。

二、コア新機能の詳細解説

2.1 /btw サイドクエスチョン

この機能、最初は単なる「対話の分岐」だと思い、あまり気に留めていませんでした。しかし、実際に使ってみると——最高でした。

シナリオはこうです:あなたは OpenClaw に複雑な React コンポーネントの構築を依頼しており、タスクは 10 ターン以上続き、コンテキストには大量の内容が蓄積されています。突然、全く関係のない質問を思いつきます。「この正規表現はどう書けばいいんだっけ?」といった具合です。以前であれば、新しいセッションを開くか、現在の対話に無理やりねじ込む必要がありました(そしてコンテキストが破綻します)。

現在は直接 /btw 質問内容 と入力するだけです。OpenClaw は「サイドチャネル」で回答し、メインタスクのコンテキストには影響を与えません。回答後、自動的にメインタスクに戻り、作業を続行します。

# サイドクエスチョンの例

/btw メールのバリデーション用正規表現を書いて

# 出力例

# [サイドクエスチョン] メールの正規表現:^[a-zA-Z0-9._%+-]+@[a-zA-Z0-9.-]+\.[a-zA-Z]{2,}$

# [メインタスク続行] コンポーネントをリファクタリング中...正直なところ、この機能は私が長年悩んでいた「長いタスクの途中で、コンテキストを壊さずに割り込む」という問題を解決してくれました。

2.2 プラグイン可能なサンドボックスバックエンド

サンドボックスに関連する変更は非常に強力です。以前は Docker しか選択肢がありませんでしたが、現在は 3 つあります:

OpenShell mirror モード:ローカルのシェルを直接使用しますが、コマンドの実行は「ミラー」として記録されます。メリットは起動が速く、リソース消費が少ないこと。デメリットは、隔離性が Docker ほどではないことです。ローカルでの開発やテストに適しています。

OpenShell remote モード:リモートサーバーのシェルに接続します。タスク専用のサーバーを持っている場合、このモードを使用すると OpenClaw はそのサーバー上でコマンドを実行し、ローカルからは制御のみを行うことができます。チームでの共同作業や環境の統一が必要なシナリオに適しています。

SSH sandbox backend:remote モードに似ていますが、より「ネイティブ」な方式で、OpenClaw 独自のプロトコルを必要としません。既存の SSH インフラを活用する場合に適しています。

設定例(OpenShell mirror):

# config.yaml

sandbox:

type: openshell

mode: mirror

options:

shell: /bin/bash # または /bin/zsh

timeout: 300 # 1つのコマンドのタイムアウト(秒)Docker をインストールしたくない場合、この mirror モードは非常に軽量な選択肢です。MacBook Air で試したところ、メモリ消費量は Docker の約半分でした。

2.3 Firecrawl 統合

ウェブスクレイピングは以前から OpenClaw の弱点でした。以前のソリューションは「力技」で、直接 curl して HTML を解析するものでしたが、アンチスクレイピングや動的なレンダリングが必要なページに遭遇するとお手上げでした。

今回 Firecrawl が統合されたことで、状況は劇的に改善されました。Firecrawl はウェブスクレイピングに特化したサービスであり、JavaScript のレンダリングやページネーションの自動処理をサポートし、構造化された Markdown を出力できます。OpenClaw はこれを組み込みツールとしてパッケージ化しました。

# Firecrawl を有効化

tools:

web_scraping:

engine: firecrawl

api_key: ${FIRECRAWL_API_KEY} # 環境変数の使用を推奨実際にテストしたところ、複雑な SPA ページ(例えば React のドキュメントサイトなど)からクリーンなコンテンツを取得する際、以前は何往復もプロンプトを書く必要がありましたが、現在はほぼワンステップで完了します。

2.4 Secrets ワークフロー

この機能は、主に API キーの安全な管理の問題を解決します。以前は、キーを設定ファイルにハードコードしたり、環境変数を使用していても不注意で Git にコミットしてしまったりすることがありました。

新バージョンの Secrets ワークフローは、完全な「CRUD」サイクルをサポートしています:

# キーの追加

/secrets set OPENAI_API_KEY "sk-xxx"

# 全てのキーを一覧表示(名前のみ表示、値は非表示)

/secrets list

# キーの削除

/secrets delete OPENAI_API_KEYキーはローカルの ~/.openclaw/secrets/ ディレクトリに暗号化されて保存され、Git 操作時にはこのディレクトリは自動的に無視されます。チームで設定を共有している場合は、キーを環境変数の形式でエクスポートし、CI/CD で注入することも可能です。

三、プラグインシステムの再構築 実践ガイド

ここは 2026.3 バージョンにおける最大の変化であり、多くの既存ユーザーがアップグレード後に最も混乱する部分でもあります。私もこの新しいアーキテクチャを理解するのに週末を丸ごと費やしました。

3.1 Skills から 3 層アーキテクチャへ

以前の OpenClaw のプラグインは Skills と呼ばれ、それぞれが独立した機能モジュールでした。特定の機能を使いたい場合は、対応する Skill をインストールして設定するだけでした。シンプルで分かりやすかったのですが、問題もありました:

- 異なる Skill 間で依存関係の衝突が発生することがある

- 異なる AI モデルへ移行する際、Skill ごとに互換性を確認する必要がある

- 既存の Skill をカスタマイズしたい場合、ほぼゼロから書き直す必要がある

新バージョンの 3 層アーキテクチャは、以下のように区分されています:

Bundle(アビリティパック):最上位の「機能セット」。例えば codex-bundle や claude-bundle など。1つの Bundle には関連する Plugin のグループとデフォルトの Provider 設定が含まれます。「すぐに使える機能一式」と考えると分かりやすいでしょう。

Provider(モデルプロバイダー):中間層。具体的な AI モデルとの接続を担当します。例えば openrouter-provider を使用すると OpenRouter 経由で数十種類のモデルにアクセスでき、copilot-provider は GitHub Copilot への接続を担当します。

Plugin(プラグイン):最下位層。具体的な機能ロジックを実装します。例えば web-search-plugin はウェブ検索を、code-review-plugin はコードレビューを担当します。

この構成のメリットは何でしょうか。例を挙げると、コードレビュー機能を OpenAI モデルから Claude へ移行したい場合、Provider の設定を変更するだけで済み、Plugin 自体には手を加える必要がありません。

3.2 Bundle 設定の例

claude-bundle を例に挙げると、設定ファイルは以下のようになります:

# bundles/claude-bundle.yaml

name: claude-bundle

version: 1.2.0

description: "Claude AI アビリティスイート"

provider:

name: anthropic

model: claude-3-5-sonnet-20241022

api_key: ${ANTHROPIC_API_KEY}

plugins:

- name: code-generation

enabled: true

- name: code-review

enabled: true

- name: web-search

enabled: false # Claude 自身が提供するネット接続機能を使用するため不要

settings:

max_tokens: 4096

temperature: 0.7Bundle を有効にするには、メインの設定ファイルで参照するだけです:

# config.yaml

bundles:

- claude-bundle

- dev-tools-bundle # 複数の有効化が可能3.3 Provider のプラグイン化

Bundle 既定の Provider を使いたくない場合は、個別に設定できます。例えば、コストを抑えるために OpenRouter 経由で Claude にアクセスする場合:

# providers/openrouter.yaml

name: openrouter

type: http

base_url: https://openrouter.ai/api/v1

api_key: ${OPENROUTER_API_KEY}

models:

- id: anthropic/claude-3.5-sonnet

alias: claude-sonnet

- id: openai/gpt-4o

alias: gpt4その後、Bundle 内でこの Provider を参照します:

# bundles/custom-claude.yaml

provider:

ref: openrouter

model: claude-sonnet # 上で定義した alias を使用この仕組みは、コスト最適化において非常に有用です。タスクのタイプに応じて異なるモデルルーティング戦略を選択できます——簡単なタスクには安価なモデルを、複雑なタスクにはハイエンドのモデルを割り当てることができます。これについては、本シリーズの第 26 篇『OpenClaw コスト最適化:モデルルーティング戦略』で詳しく解説していますので、興味のある方はぜひご覧ください。

3.4 ClawHub スキルマーケット

公式のスキルマーケット「ClawHub」が提供されています。これは VS Code のプラグインストアのようなものです。OpenClaw 内から直接検索・インストールが可能です:

# スキルを検索

/hub search code-review

# スキルをインストール

/hub install voltagent/code-review-enhanced

# インストール済みを確認

/hub listClawHub 上のスキルはコミュニティによってレビューされており、バージョン管理も標準化されています。自分自身でスキルを開発して共有したい場合は、hub publish コマンドでアップロードすることもできます。

四、アップグレードと移行ガイド

4.1 旧バージョンからのスムーズなアップグレード

アップグレード自体は非常に簡単です。/update を実行するか、OpenClaw に自動検出させます:

# 方法1:手動で更新を実行

/update

# 方法2:対話内で AI に確認させる

"新しいバージョンがあるか確認して"注意:アップグレード前に必ず以下の準備を完了させてください:

- 既存設定のバックアップ:

~/.openclaw/ディレクトリを丸ごとコピーします。- インストール済み Skills の記録:新バージョンのプラグインシステムは旧バージョンと互換性がないため、再インストールが必要です。

- API キーの確認:環境変数を使用している場合は、それらが正しく設定されているか再度確認してください。

アップグレード完了後、OpenClaw は自動的に旧設定の移行を試みますが、100% 成功するとは限りません。Bundle と Provider の設定は手動での調整が必要になる可能性が高いです。

4.2 設定互換性チェックリスト

アップグレード後に以下の項目を確認することで、問題を迅速に特定できます:

| チェック項目 | コマンド | 期待される結果 |

|---|---|---|

| バージョン番号 | --version | v2026.3.x |

| プラグインリスト | /plugins list | インストール済みの Plugin を表示 |

| Provider 状態 | /providers status | 設定済みの Provider を表示 |

| サンドボックス状態 | /sandbox status | 現在のサンドボックスタイプと状態を表示 |

| キーの保存状態 | /secrets list | 保存済みのキー名を表示 |

いずれかの項目でエラーが発生した場合は、対応する設定ファイルをまず確認してください。よくあるトラブル:

- Skills が消えた:正常です。対応する Bundle を再インストールする必要があります。

- Provider の接続失敗:API キーが正しく移行されているか確認してください。

- サンドボックスの権限エラー:サンドボックスの初期化コマンドを再実行してください。

4.3 よくある質問と解決策

問題1:旧バージョンの Skills 設定が認識されない

新バージョンでは旧バージョンの Skills 形式をサポートしていません。解決策:

# 旧バージョンの Skills リストを確認(名前のみ)

/legacy-skills list

# 旧 Skills を新しい Plugin 形式へ変換

/migrate-skills変換後の設定は ~/.openclaw/plugins/migrated/ ディレクトリに保存されます。手動での微調整が必要になる場合があります。

問題2:Docker サンドボックスの起動に失敗する

SELinux の権限問題が考えられます。以下のコマンドを実行してください:

# SELinux 設定の検出と修正

/sandbox fix-selinux

# または OpenShell mirror モードへ切り替え

/config set sandbox.type openshell

/config set sandbox.mode mirror問題3:マルチモデルルーティングの設定が消失した

この問題は、私もアップグレード時に遭遇しました。新しい Provider アーキテクチャにより、ルーティング設定の記述方法が変わったことが原因です。解決策:第 3 章の例を参照して、Provider 設定ファイルを書き直してください。

五、実践シナリオとベストプラクティス

5.1 シナリオ1:マルチモデルルーティングによるコスト最適化

これは、個人開発者や小規模チームが最も関心を寄せる問題です。OpenClaw 新バージョンのマルチモデルルーティングにより、「簡単なタスクは安価なモデルで、複雑なタスクはハイエンドモデルで」という方針を具現化できます。

基本的な考え方は以下の通りです:

# router.yaml

rules:

- name: simple-tasks

condition: "tokens < 1000 and complexity < 0.3"

provider: openrouter

model: openai/gpt-3.5-turbo

- name: complex-tasks

condition: "tokens >= 1000 or complexity >= 0.3"

provider: openrouter

model: anthropic/claude-3.5-sonnet

- name: code-review

condition: "task_type == 'code_review'"

provider: anthropic

model: claude-3-5-sonnet-20241022実測では、同様のワークロードでコストを 40%〜60% 削減できました。もちろん、これはタスクの内容に依存します。

5.2 シナリオ2:ブラウザ自動化の強化

新バージョンでは「Live Chrome session attachment」がサポートされました。これを分かりやすく言うと、「既に開いている Chrome ブラウザのウィンドウを OpenClaw に引き継がせることができる」機能です。

これは以下のような特定のシナリオで非常に役立ちます:

- 既に CAPTCHA などの認証が必要なサイトにログインしている

- 複数のページを行ったり来たりする必要がある

- ブラウザの Cookie やセッション状態を維持したい

設定方法:

# config.yaml

browser:

mode: attach

chrome_path: /Applications/Google\ Chrome.app/Contents/MacOS/Google\ Chrome

user_data_dir: ~/.chrome-debug-profile

debug_port: 9222Chrome を起動する際にデバッグパラメータを追加します:

# macOS

/Applications/Google\ Chrome.app/Contents/MacOS/Google\ Chrome --remote-debugging-port=9222 --user-data-dir=~/.chrome-debug-profile

# その後 OpenClaw に指示します:

"今のブラウザウィンドウを引き継いで"5.3 シナリオ3:企業レベルの安全なデプロイ

企業環境で OpenClaw を使用する場合、セキュリティは避けて通れない話題です。新バージョンのいくつかの機能は、コンプライアンス要件への対応に役立ちます:

1. Secrets の暗号化保存

全てのキーは AES-256 で暗号化されて保存され、キー自体がディスク上の未暗号化ファイル(平文)として残ることはありません(メモリ内にのみ展開されます)。

2. 監査ログ

監査モードを有効にすると、全ての AI へのリクエストとレスポンスが記録されます:

audit:

enabled: true

log_path: /var/log/openclaw/audit.log

redact_secrets: true # キーの自動マスキング3. アウトバウンド通信制限

OpenClaw がアクセスできるドメインを特定のものに制限します:

network:

allowlist:

- api.anthropic.com

- api.openai.com

- openrouter.ai

deny_all_others: true4. SELinux 自動検出

CentOS/RHEL 上で、OpenClaw は SELinux の状態を自動的に検出し、設定の提案を行います:

# OpenClaw が生成した推奨事項

# Docker の SELinux ポリシーを設定するために以下のコマンドを実行してください:

# semanage port -a -t docker_port_t -p tcp 2375-2376まとめ

長々と説明してきましたが、もし 2026.3 バージョンにアップグレードしたばかりであれば、まず以下の 5 つの機能を試してみることをお勧めします:

/btwサイドクエスチョン:長いタスクの途中で質問を差し込み、「コンテキストを中断しない」感覚を体験してみてください。- OpenShell mirror モード:これまで Docker のリソース占有に悩まされていたのであれば、これは絶対に試す価値があります。

- Firecrawl ウェブスクレイピング:複雑な SPA ページで試してみてください。効果は一目瞭然です。

- ClawHub スキルマーケット:コミュニティからどのような優れたツールが提供されているか、一度覗いてみてください。

- Secrets ワークフロー:設定ファイルにハードコードしていたキーを安全な管理システムに移行させましょう。セキュリティ面が劇的に向上します。

OpenClaw プロジェクトの更新スピード、時には 1、2 週間で新しいバージョンが出るほど非常に速いです。使用中に何か問題に遭遇した場合は、GitHub Issues を検索してみてください。おそらく、他の誰かが同じ落とし穴に嵌った経験があるはずです。

ちなみに、このシリーズではこれまでに設定の詳細解説、コスト最適化、アーキテクチャ分析などを執筆してきました。もし OpenClaw に初めて触れるのであれば、システム全体を把握するために『OpenClaw アーキテクチャガイド:入門から精通まで』から読み始めることをお勧めします。

OpenClaw 2026.3 クイックスタートガイド

旧バージョンから 2026.3 へアップグレードし、コア機能を設定する手順

⏱️ Estimated time: 30 min

- 1

Step1: バックアップとアップグレード

アップグレード前に必ず設定をバックアップしてください:

```bash

# 設定ディレクトリをバックアップ

cp -r ~/.openclaw ~/.openclaw-backup

# アップグレードを実行

/update

```

アップグレード後、`--version` を実行してバージョン号を確認してください。 - 2

Step2: Skills を Plugin へ移行

新バージョンでは旧バージョンの Skills 形式をサポートしていません:

```bash

# 旧 Skills リストを確認

/legacy-skills list

# 自動移行を実行

/migrate-skills

```

移行後、`~/.openclaw/plugins/migrated/` ディレクトリを確認してください。 - 3

Step3: サンドボックスバックエンドの設定

軽量な OpenShell mirror モードの使用をお勧めします:

```yaml

sandbox:

type: openshell

mode: mirror

options:

shell: /bin/bash

timeout: 300

```

必要に応じて Docker を使い続けることも可能です。 - 4

Step4: Bundle と Provider の設定

Bundle 設定ファイルを作成または修正します:

```yaml

# bundles/claude-bundle.yaml

provider:

name: anthropic

model: claude-3-5-sonnet-20241022

api_key: ${ANTHROPIC_API_KEY}

plugins:

- name: code-generation

enabled: true

```

メイン設定で有効化します:`bundles: [claude-bundle]` - 5

Step5: キーを Secrets へ移行

ハードコードされていたキーを安全な管理環境へ移行します:

```bash

# キーを追加

/secrets set ANTHROPIC_API_KEY "your-key-here"

# 確認

/secrets list

```

キーは暗号化されて保存され、Git では自動的に無視されます。

FAQ

2026.3 にアップグレードした後、旧バージョンの Skills 設定はそのまま使えますか?

OpenShell mirror モードと Docker サンドボックスの違いは何ですか?

MacBook Air での検証:OpenShell mirror のメモリ消費量は Docker の約半分でした。

/btw サイドクエスチョン機能はメインタスクのコンテキストに影響を与えますか?

コストを抑えるためのマルチモデルルーティングの設定方法は?

- 簡単なタスク(tokens < 1000)-> 安価な GPT-3.5 を使用

- 複雑なタスク(tokens >= 1000)-> Claude 3.5 Sonnet を使用

- 特定のタスク(例:code_review)-> 特定のモデルを指定

実測では、これによりコストを 40%〜60% 削減できました。詳細はシリーズ第 26 篇『OpenClaw コスト最適化』をご覧ください。

Firecrawl の統合に別途費用はかかりますか?

企業環境でのデプロイにおけるセキュリティ面のアドバイスはありますか?

- Secrets の暗号化保存(AES-256)

- 監査ログ(全ての AI リクエストとレスポンスを記録)

- アウトバウンド通信のホワイトリスト制限(アクセス先ドメインを制限)

- SELinux の自動検出(CentOS/RHEL 利用時)

これらの設定は config.yaml で一括管理が可能です。

8 min read · 公開日: 2026年3月18日 · 更新日: 2026年3月18日

関連記事

OpenClaw 実践完全マニュアル:入門から精通まで

OpenClaw 実践完全マニュアル:入門から精通まで

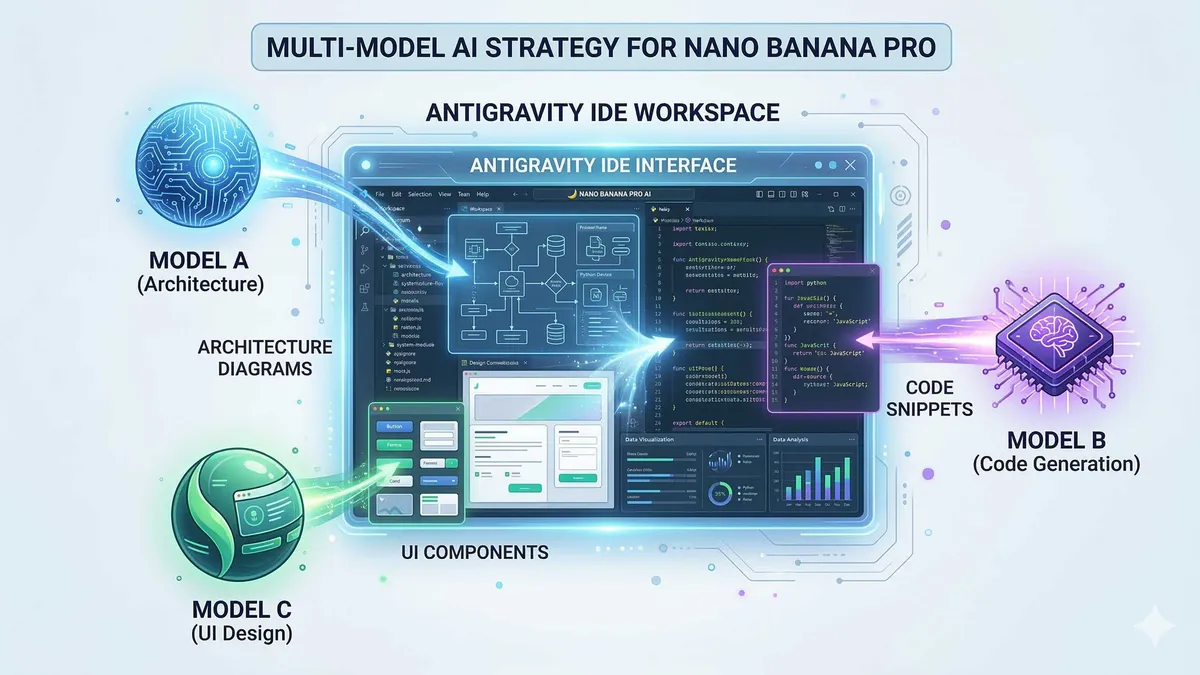

単一モデルの囚人にならない:Antigravity で Gemini 3、Claude 4.5、GPT-OSS を柔軟に使い分ける方法

単一モデルの囚人にならない:Antigravity で Gemini 3、Claude 4.5、GPT-OSS を柔軟に使い分ける方法

Google AI エコシステムにおけるデータプライバシーとセキュリティ:NotebookLM エンタープライズ版と Antigravity の安全な隔離メカニズム

コメント

GitHubアカウントでログインしてコメントできます